Éviter les attaques de rançongiciels

Protégez votre entreprise avec une sécurité multicouches

Confinement des rançongiciels ne remplace pas vos plateformes de sécurité des terminaux (EPP) et vos outils de détection et de réponse des terminaux (EDR). Il les complète. Elle freine les attaques qui parviennent à s’infiltrer, plutôt que prévenir cette infiltration.

Limite l’impact sur les opérations

Les attaques sont identifiées et arrêtées à la source, limitant leur impact sur la productivité de l’ensemble de l’entreprise.

Mise en œuvre rapide

Ce service en nuage sans agent ne nécessite PAS d’installation sur les terminaux ou serveurs, permettant une mise en œuvre sans tracas.

Protection contre les pertes financières

La réponse immédiate et l’isolement du terminal permet d’arrêter le chiffrement des données au niveau du système, réduisant le risque d’efforts de reprise coûteux, de frais juridiques et de rançons.

Fonctionnement invisible

Sans agents locaux ou applications du serveur, il n’y a aucun impact sur les performances du réseau, de l’appareil ou de l’application.

Réduction des temps de récupération

Un rapport d’événement affiche le détail des fichiers infectés et nécessitant une restauration, permettant ainsi d’économiser un temps précieux.

Tranquillité d’esprit

La protection contre les rançongiciels qui contournent les défenses du périmètre vous permet d’être plus agile et confiant quant à la sécurité des données de votre entreprise.

Fonctionnement deconfinement des rançongiciels

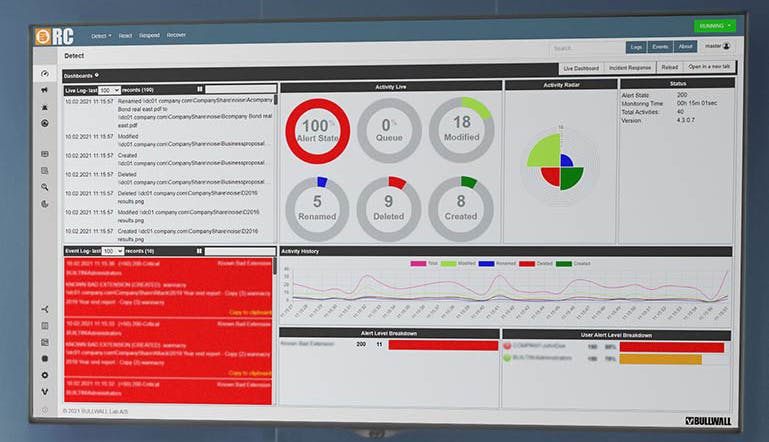

Détection active

L’intelligence artificielle (IA) et l’apprentissage automatique établissent la référence de l’activité des fichiers dans votre réseau. Confinement des rançongiciels surveille les changements de fichiers en utilisant toujours les analyses heuristiques et les métadonnées pour détecter le chiffrement du rançongiciel au moment où il commence. En surveillant le comportement des fichiers, il détecte les variants connus et inconnus des rançongiciels.

Réponse immédiate

Un protocole de confinement automatisé ferme le terminal infecté au moment où le chiffrement illégitime du rançongiciel démarre. Les méthodes d’isolement utilisées incluent la désactivation du VPN, la désactivation du CAR, la désactivation de l’utilisateur AD et la fermeture forcée. Des alertes sont envoyées aux administrateurs de sécurité désignés.

Récupération informée

Votre équipe de sécurité et de récupération peut obtenir le rapport indiquant les fichiers exacts infectés avant la fermeture forcée. Cela rend la restauration à partir de la sauvegarde extrêmement simple. Et tous les détails de l’attaque sont saisis dans le registre d’historique pour plus d’informations sur les fichiers concernés.